Installation des packages

libgtk+2.0_0-devel-2.2.4-9.rpm bison-1.875-4.rpm |

libx11-dev_4.3.0.dfsg.1-4_i386.deb nessus_2.0.12-3_i386.deb |

Télécharger la dernière version "standalone"

de Nessus à cette adresse : http://www.nessus.org/download.html [root@pc user]# ./nessus-installer.sh Vous n'aurez qu'a suivre les instructions et réaliser les commandes de post-installation demandées : -------------------------------------------------------- Congratulations ! Nessus is now installed on this host . Create a nessusd certificate

using /usr/local/sbin/nessus-mkcert . Remember to invoke 'nessus-update-plugins'

periodically to update your list of plugins Press ENTER to quit

Vous pouvez accepter les valeurs par défaut pour chaque lignes [root@pc user]# nessus-mkcert The following files were created

: . Nessus Server : Press [ENTER] to exit |

Créer un utilisateur (existant ou non) par la commande

[root@pc user]# nessus-adduser

Add a new nessusd user

----------------------

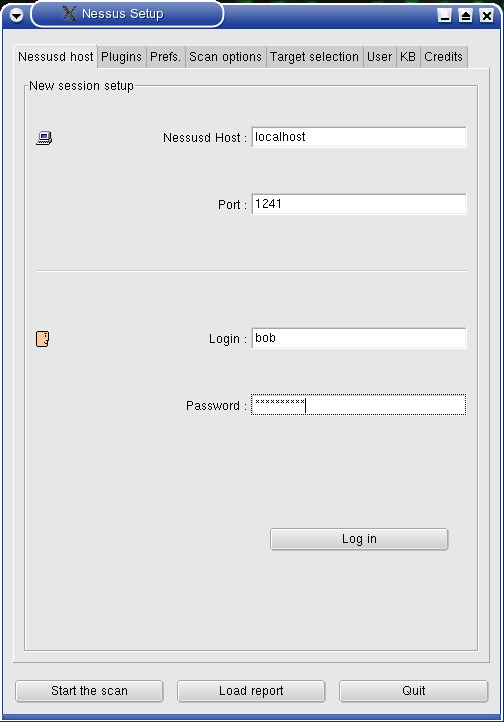

Login : bob

Authentication (pass/cert) [pass] :

(choisisez mot de passe ou certificat)

Login password : mypassword

User rules

----------

nessusd has a rules system which allows you to restrict the hosts

that bob has the right to test. For instance, you may want

him to be able to scan his own host only.

Please see the nessus-adduser(8) man page for the rules syntax

Enter the rules for this user, and hit ctrl-D once you are

done :

(the user can have an empty rules set)

(tapez ctrl-D)

Login : bob

Password : mypassword

DN :

Rules :

Is that ok ? (y/n) [y]

user added.

Lancez le daemon

[root@pc user]# nessusd&

Lancez l'interface graphique

sous un compte quelconque en tapant

[user@pc user]# nessus&

Tapez votre mot de passe puis cliquez sur "Log in"

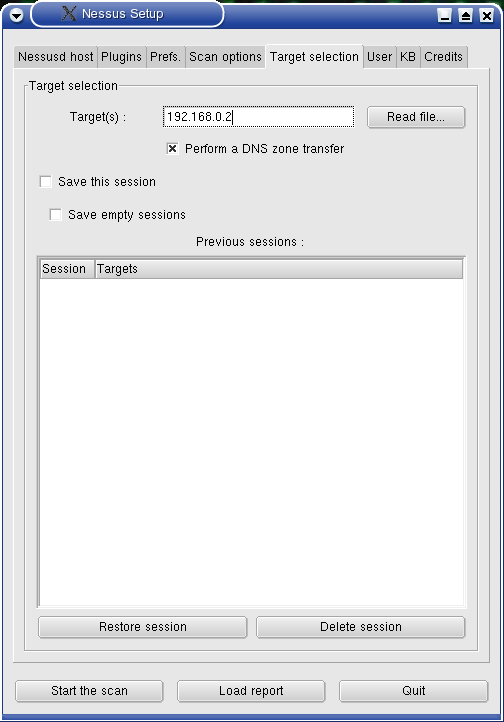

Saisissez une adresse réseau (192.168.0.0./24) ou celle d'une machine cible dans "Target(s)"

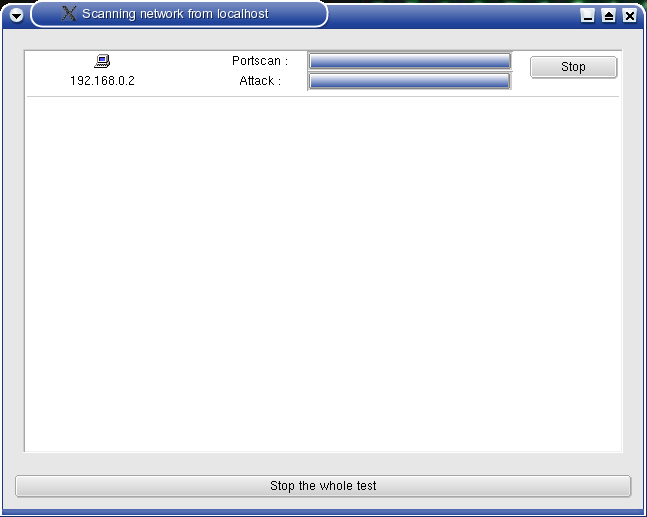

Lancez l'analyse en cliquant en bas sur "Start the scan"

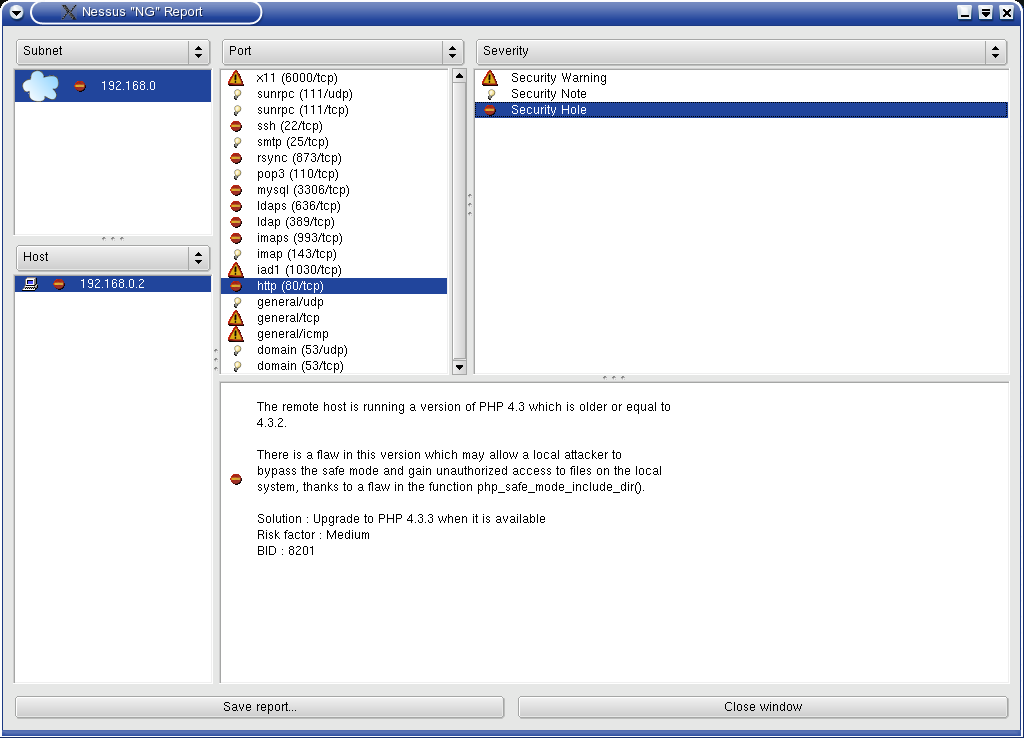

Une fois le scan terminé, un rapport apparaît avec le détail des trous de sécurité et des warnings. Vous n'avez plus qu'a suivre les conseils de Nessus.

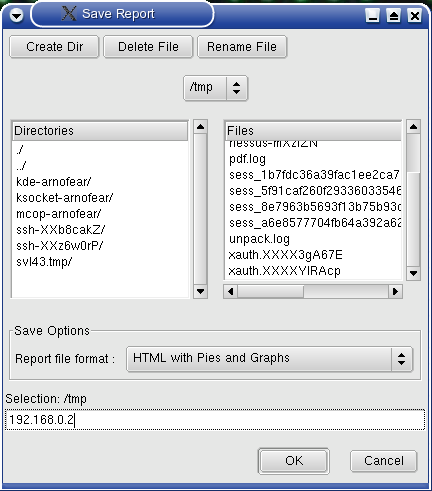

Vous pouvez sauvegarder le rapport au format html avec des graphiques.

Source : http://www.funix.org/

Copyright © 04/02/2004, Arnofear

|

Ce document est publié sous licence Creative Commons Paternité - Pas d'Utilisation Commerciale - Partage des Conditions Initiales à l'Identique : http://creativecommons.org/licenses/by-nc-sa/3.0/deed.fr |